Exemples de problématiques

Difficulté avec la sécurité sur site

Entreprise très critique avec comme plus grand risque l'intrusion sur site

Majorité d'applications On-premise ou hors réseau

La plupart des outils ne sont pas SaaS et/ou il y a une réelle volonté de garder le contrôle sur l'authentification

Uniformisation des accès

Vos outils ont une authentification indépendante, ce qui ne facilite pas la gestion

Exemple de déploiement dans une entreprise du secteur de la défense

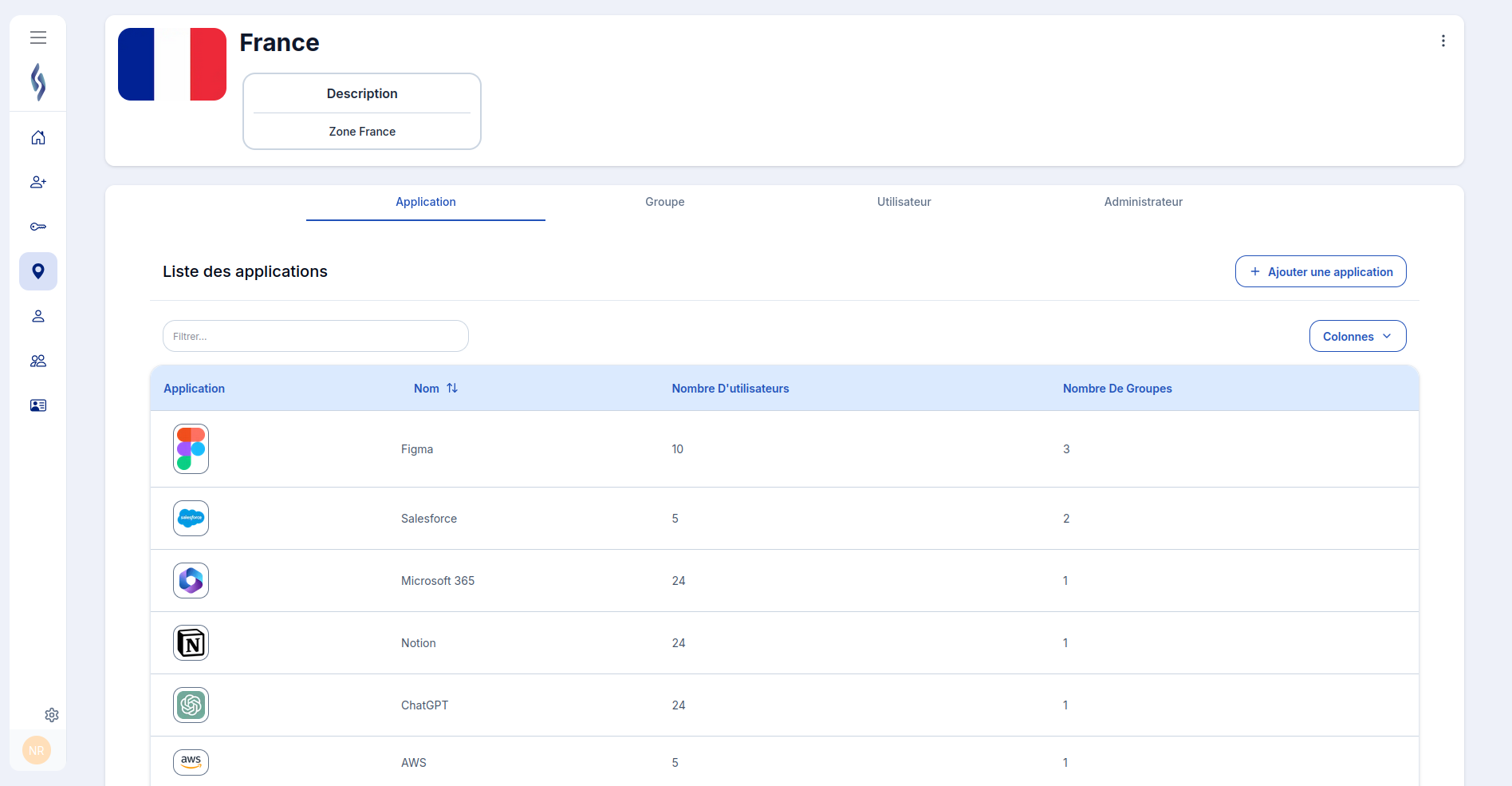

Audit d'interfacage

Recensement des applications et audit d'interopérabilité entre le SI de l'entreprise et notre solution.

Configuration de notre solution

Configuration des modules spécifiques à l'entreprise et préparation à l'interfaçage.

Déploiement de notre solution sur les serveurs de l'enterprise

Mise en place de la solution sur les serveurs de l'entreprise.

Formation des administrateurs

Formation des administrateurs sur l'utilisation au quotidien et sur l'utilisation de la plateforme administrateur.

Mise en place d'appareils physiques pour l'authentification

Mise en place d'outils d'authentification physique pour tous les utilisateurs.

Formation des utilisateurs

Formation des utilisateurs à l'utilisation de notre solution.

Solution en production

Gestion autonome de la solution par l'entreprise cliente.